| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 | 31 |

- Python

- leetcode

- elasticsearch

- dockerfile

- 자바스크립트

- Django

- 쿠버네티스

- ansible

- Kubernetes

- ebs

- POD

- docker

- github

- YAML

- intervals

- IAC

- Deployment

- FastAPI

- asyncio

- EKS

- AWS

- IAM

- event loop

- asgi

- terraform

- DevOps

- K8S

- EC2

- Service

- WSGI

- Today

- Total

목록DevOps (64)

궁금한게 많은 개발자 노트

https://kubernetes.io/docs/tasks/administer-cluster/configure-upgrade-etcd/#backing-up-an-etcd-cluster Operating etcd clusters for Kubernetes etcd is a consistent and highly-available key value store used as Kubernetes' backing store for all cluster data. If your Kubernetes cluster uses etcd as its backing store, make sure you have a back up plan for the data. You can find in-depth information a..

[ AWS ] VPC Peering

[ AWS ] VPC Peering

A VPC - EKS내의 서비스와 B VPC ECS상의 서비스가 통신하기 위한 방법에 대해 설명 VPC(Virtual Private Cloud)의 개념은 클라우드 서비스 제공 업체가 제공하는 가상화된 네트워크 환경으로, 이 환경을 이용하여 자체적으로 격리된 논리적 네트워크를 구성하고 이를 통해 안전하게 컴퓨팅 자원과 데이터를 관리할 수 있습니다. 즉, 일반적으로 서로 다른 VPC는 서로 격리된 네트워크로 통신을 할 수 없습니다. 하지만, 서비스 규모가 커지면서 하나의 서비스를 위해 여러 VPC 네트워크 간 통신이 필요한 경우가 발생할 수 있으며, 문제 상황 처럼 서로 다른 VPC에 존재하는 EKS내 서비스와 ECS상 서비스가 통신이 필요할 수 있습니다. 주어진 상황에 따라 일반적인 상황을 설명하자면, A..

쿠버네티스 Pod는 하나 이상의 컨테이너를 포함할 수 있습니다. Pod를 구성하는 Container가 실행되기 전에 사전 작업이 필요한 경우, 해당 Container들이 정상동작하기 위해 미리 필요한 작업을 수행하는 Container가 있는데 이를 Init Container라고 부릅니다. Init Container가 성공적으로 수행되어야 Pod를 구성하는 컨테이너들의 동작, 즉 Pod가 목적으로 하는 작업을 수행할 수 있습니다. 앱 컨테이너 실행 전에 미리 동작시킬 컨테이너 본 컨테이너가 실행되기 전에 사전 작업이 필요할 경우 사용 초기화 컨테이너가 모두 실행된 후에 앱 컨테이너를 실행 https://kubernetes.io/ko/docs/concepts/workloads/pods/init-contain..

[ k8s ] Kubernetes Pod에 AWS S3 마운트

[ k8s ] Kubernetes Pod에 AWS S3 마운트

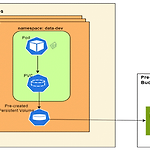

쿠버네티스상에 서버나 앱서비스를 배포할 때, Persistent Volume을 마운트해야 하는 경우가 종종 있습니다. 이전에 쿠버네티스에서 Persistent Volume사용하기라는 글을 게시한 적이 있는데, 해당 게시글에서는 Persistent Volume으로 AWS EBS(Elastic Block Store)를 사용하였습니다. 이처럼 컨테이너화된 애플리케이션이 동작할 때 데이터 지속성을 위해 외부 Storage에 대한 액세스가 필요할 수 있습니다. 고가용성과 확장성을 보장하기 위해 EKS를 사용하고 S3를 외부 Storage로 사용한다면 다양한 환경에서도 원활하게 서비스를 제공할 수 있을 것입니다. 특히 MLOps환경에서 GenAI의 경우에는 매우 큰 LLM Model을 Container내부에 가져가..

[ k8s ] Static Pod란

[ k8s ] Static Pod란

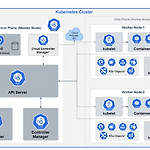

쿠버네티스는 크게 Control Plane(Master node)과 Data plane에 속하는 Worker Node로 구성되어 있습니다. Pod가 생성되는 과정을 통해 전반적인 구조를 살펴보면, kubectl을 통해 Master Node에 존재하는 kube-api server에게 Pod생성 요청을 보내고, api-server는 해당 요청이 타당한지 검증하게 됩니다. 검증 후 etcd에게 node들에 대한 정보를 요청하게 되고, 전달 받은 정보를 바탕으로 scheduler에게 생성하려는 Pod가 어떤 Workder 노드에 할당되면 좋을 지에 대해 선택을 요청합니다. 그러고 난 후 적절한 Worker Node의 kubelet에 해당 Pod 생성 명령을 내리게 되고, kubelet은 해당 Worker Nod..